Dwie branże są głównymi celami cyberprzestępców

Ransomware znów jest na fali – według raportu.

Brak uwierzytelniania wieloskładnikowego nadal generuje jedno z największych zagrożeń dla przedsiębiorstw.

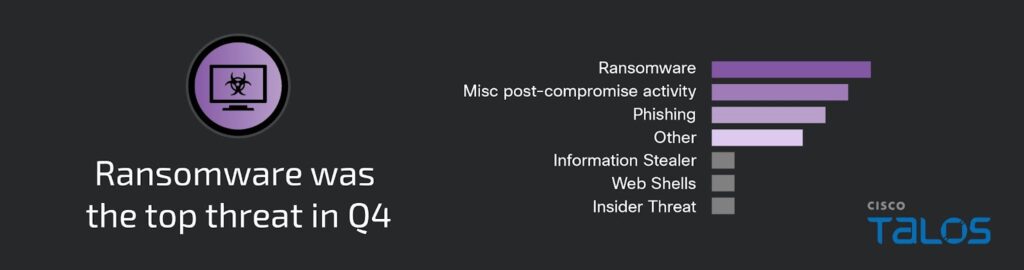

Ransomware, w tym aktywność pre-ransomware, były najczęściej obserwowanym zagrożeniem w IV kw. 2023 r, stanowiąc 28 proc. wszystkich incydentów bezpieczeństwa odnotowanych przez zespół Cisco Talos. Jest to wzrost o 17 proc. względem poprzedniego okresu.

Do najpoważniejszych incydentów w IV kw. ub.r. należały zagrożenia spowodowane czynnikami wewnętrznymi (insider threats) i kampanie phishingowe.

W wielu incydentach stwierdzono dalszą aktywność cyberprzestępców po wystąpieniu ataku, chociaż same ataki miały ograniczoną skalę i były powstrzymane na wczesnym etapie.

Edukacja i przemysł głównymi celami

Edukacja i produkcja były najczęściej atakowanymi sektorami w IV kw. ub.r. Dotyczyła ich prawie połowa wszystkich incydentów. Liczba ataków na przemysł wzrosła o 10 proc. Często zagrożone były też podmioty opieki zdrowotnej i administracji.

Placówki oświatowe są atakowane z pomocą ransomware albo w celu uzyskania danych osobowych studentów i wykładowców. Pozostają one atrakcyjnym łupem, gdyż są wykorzystywane do dalszych ataków, sprzedawane w dark webie lub używane do wyłudzania pieniędzy. Szkoły okazują się najbardziej narażone, z uwagi na niewystarczające inwestycje w cyberbezpieczeństwo.

Wykorzystują skradzione dane dostępu

Aby uzyskać początkowy dostęp, napastnicy najczęściej wykorzystywali skradzione dane uwierzytelniające do kont i aplikacji. Każdy z nich odpowiadał za 28 proc. przypadków.

Brak wdrożenia uwierzytelniania wieloskładnikowego (MFA) był główną słabością systemów bezpieczeństwa, odpowiadającą za 36 proc. incydentów.

W 2023 r. nastąpił znaczny wzrost phishingu z wykorzystaniem kodów QR.

Chociaż niesławna luka „Log4Shell” została załatana w grudniu 2021 r., po dwóch latach atakujący nadal wykorzystują podatne systemy.

Jak się chronić

Według ekspertów brak uwierzytelniania wieloskładnikowego pozostaje jednym z największych ryzyk bezpieczeństwa przedsiębiorstw. Radzą wdrożenie MFA, jak też wykrywania incydentów na punktach końcowych i reagowania na nie.

Atakujący często próbowali ominąć uwierzytelnianie wieloskładnikowe w rozwiązaniach EDR (Endpoint Detection and Response), aby wyłączyć ich mechanizmy ostrzegania – ustaliło Cisco.

Podobne aktualności

Haker atakujący Kaseya wpadł w Polsce. Dostał 13 lat

Musi także zapłacić ponad 16 milionów dolarów odszkodowania.

Sprzedał podróbki sprzętu Cisco warte 1 mld dol.

Oszust przeprowadził "jedną z największych w historii operacji związanych z handlem podróbkami”.

Co dziesiąty Polak używa jednego hasła do wszystkiego

"Obecnie odchodzi się od praktyki bardzo częstej zmiany haseł na rzecz ich długości i skomplikowania" - twierdzi ekspert.