Wallix ułatwia zapewnienie zgodności z Dyrektywą NIS

Rozwój Internetu Rzeczy w Przemyśle (IIoT) z jednej strony umożliwia transformację cyfrową klientom wdrażającym rozwiązania Przemysłu 4.0, z drugiej zaś przynosi im także nowe, bardzo poważne zagrożenia.

Szczególna odpowiedzialność spoczywa na Operatorach Usług Kluczowych (OUK) – organizacjach z sektora energetycznego, przemysłu, transportu, opieki zdrowotnej czy dystrybucji mediów użytkowych, których działalność może mieć bezpośredni wpływ na ludzkie życie i środowisko. Świadczą oni usługi, które decydują o funkcjonowaniu gospodarki i społeczeństwa.

Przez długie lata technologie IT i OT były w przemyśle ściśle rozdzielone. Jednak wskutek konwergencji IT/OT systemy przemysłowe z ich specyficznymi protokołami komunikacyjnymi nie są już odizolowane – poprzez wprowadzenie technologii cyfrowych przemysł staje się coraz bardziej połączony z „resztą świata”. W efekcie jest również coraz bardziej narażony na cyberzagrożenia. W rzeczywistości staje się jednym z najczęściej atakowanych sektorów gospodarki. Dlatego, aby uniknąć konsekwencji potencjalnie katastrofalnego ataku, absolutną koniecznością w ochronie dostępu do danych, systemów i urządzeń przemysłowych mających wpływ na właściwe działanie kluczowej infrastruktury, jest zagwarantowanie jej cyberbezpieczeństwa.

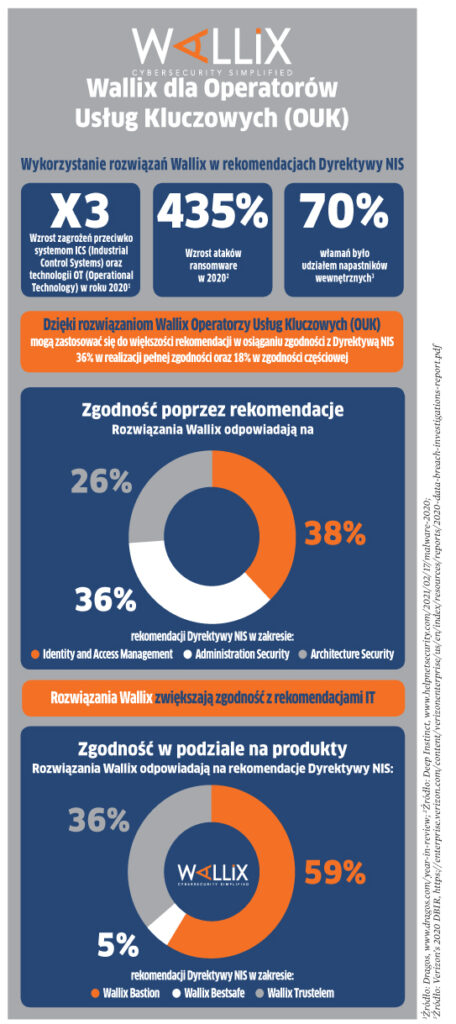

Nic dziwnego, że rosnąca liczba ataków i zagrożeń dla systemów informatycznych prywatnych firm i organizacji publicznych określanych jako Operatorzy Usług Kluczowych skłoniła Unię Europejską do wydania dla nich rekomendacji dotyczących standardów bezpieczeństwa – w formie Dyrektywy NIS. Wśród nich znajdują się: kontrola kont administratorów, uwierzytelnianie czy zarządzanie prawami dostępu.

Rozwiązania Wallix zabezpieczają nie tylko tożsamość IT i dostęp, ale także chronią architekturę systemów automatyki przemysłowej i sterowania (IACS), oferując scentralizowaną kontrolę połączeń z wewnątrz i zewnątrz oraz udostępniając skuteczne narzędzia śledzenia oraz audytu w ramach utrzymania i administracji. Oprogramowanie WALLIX przeznaczone dla stacji końcowych pozwala na tzw. utwardzenie systemu operacyjnego i pełną kontrolę przywilejów dla aplikacji, procesów czy użytkowników. Ma to szczególe zastosowanie w przypadku systemów operacyjnych z rodziny Microsoft Windows, dla których przestano publikować poprawki. W efekcie rozwiązania Wallix umożliwiają Operatorom Usług Kluczowych zapewnianie zgodności i ochrony krytycznej infrastruktury.

Dowiedz się, w jaki sposób pakiet rozwiązań zabezpieczających Wallix współgra z rekomendacjami NIS i jak Wallix może pomóc w zapewnieniu zgodności z dyrektywą!

Informacji udziela:

- Paweł Rybczyk, Territory Manager CEE & CIS, Wallix, prybczyk@wallix.com

Podobne artykuły

Monitoring infrastruktury IT: być o krok przed hakerem

Różnorodność narzędzi do monitorowania infrastruktury IT może przyprawić o ból głowy. Dobrze zatem, że wciąż pojawiają się nowe koncepcje i rozwiązania, które dają nadzieję na opanowanie rosnącego chaosu.

Jak hasło staje się przeżytkiem

Coraz bardziej oczywiste staje się, że hasła powinny zacząć odchodzić w przeszłość. Przez długie lata spełniały swoje zadanie, jednak obecnie są kłopotliwe w zarządzaniu i łatwe do wykorzystania przez przestępców. Ale przejście do alternatywnych mechanizmów uwierzytelniania wymaga zmiany sposobu myślenia.

Sektor MŚP stawia na chmurę hybrydową

Małe i średnie przedsiębiorstwa powoli przekonują się do chmury publicznej. Tempo popularyzacji usług chmurowych w tej grupie odbiorców zależy jednak nie tylko od usługodawców, ale również integratorów.