Sophos XGS analizuje dane szyfrowane protokołem TLS

Nowa rodzina zapór sieciowych Sophos XGS wyposażona została w mechanizm głębokiej analizy danych, które w trakcie przesyłania szyfrowane są protokołem TLS 1.3 (Transport Layer Security). Zapewnia on jeszcze dokładniejsze wykrywanie złośliwego kodu.

Według producenta, nowe rozwiązanie jest nawet pięć razy szybsze niż inne dostępne na rynku modele i umożliwia analizę ruchu sieciowego bez strat wydajności. Weryfikowanie informacji szyfrowanych protokołem TLS jest kluczowe dla bezpieczeństwa firm – mechanizm ten coraz częściej stosują cyberprzestępcy, aby uniemożliwić narzędziom ochronnym wykrycie i powstrzymanie złośliwej działalności.

Atakujący ukrywają swoją aktywność w ruchu sieciowym związanym z zaufanymi stronami – wykorzystują chronione przez TLS usługi internetowe i chmurowe, takie jak Google Cloud, Pastebin czy Discord. Tylko w ciągu jednego miesiąca badacze Sophos znaleźli i zgłosili prawie 10 tys. adresów URL kierujących do Discorda, które prowadziły do złośliwego oprogramowania.

Przyspieszone monitorowanie ruchu

W urządzeniach z rodziny XGS wykorzystano specjalną architekturę Xstream, stosowaną już wcześniej w innych zaporach sieciowych Sophosa. W nowej serii rozwiązań dodany został dodatkowy procesor Xstream zapewniający dokładniejszą ochronę przed zagrożeniami zero-day i innymi, nawet najbardziej zaawansowanymi atakami, w tym ransomware. W sposób automatyczny identyfikują zaufany ruch, charakterystyczny dla usług SaaS, sieci SD-WAN i aplikacji chmurowych, a następnie priorytetyzują go, co wpływa na przyspieszenie transmisji danych. Uwolnione w ten sposób zasoby zapewniają jeszcze więcej przestrzeni dla ruchu objętego szyfrowaniem TLS i jego głębokiej analizy.

Zapewniana przez urządzenia XGS ochrona bazuje na inteligentnym wykrywaniu zagrożeń w ramach świadczonej przez SophosLabs usługi Intelix. Podejrzany złośliwy kod jest bezpiecznie przechowywany w wirtualnym środowisku i poddawany głębokiej analizie na podstawie wiedzy zgromadzonej przez Sophos w petabajtach danych o zagrożeniach. Zestaw reguł, na podstawie których prowadzona jest analiza, jest stale aktualizowany, aby w szybki sposób wykluczyć ruch o bezpiecznym charakterze. Dzięki temu zespoły bezpieczeństwa mogą łatwo sprawdzać szyfrowaną transmisję danych i zachować pełny wgląd w infrastrukturę IT, bez obniżania wydajności systemu.

Automatyczna synchronizacja ochrony

Zapory sieciowe XGS łączą się z platformą chmurową Sophos Central. W automatyczny sposób wymieniają informacje o zagrożeniach z innymi podłączonymi do niej rozwiązaniami i reagują na wykryte incydenty bezpieczeństwa. W ramach usługi Sophos Managed Threat Response (MTR) możliwe jest także zapewnienie dodatkowej ochrony, polegającej na opiece świadczonej w trybie 24/7 przez specjalistów ds. cyberbezpieczeństwa. Ułatwia to zarządzanie złożonymi środowiskami klientów.

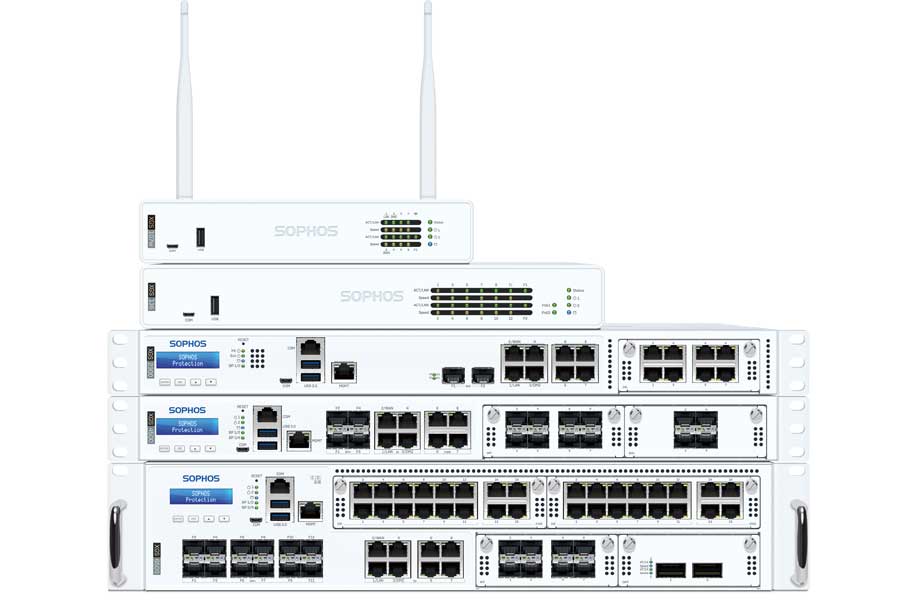

Urządzenia Sophos Firewall XGS są dostępne przez globalny kanał partnerów Sophos i dostawców usług zarządzanych (MSP). Przeznaczone są do pracy w charakterze kompleksowego zabezpieczenia sieciowego dla małych i średnich firm, a także tych z rozproszonymi oddziałami. Rozwiązania te objęte są uproszczonym modelem licencjonowania, w ramach którego zapewniono rozszerzone wsparcie techniczne ekspertów Sophos. Producent zapowiedział, że w najbliższym czasie udostępnione zostaną także kolejne modele z tej rodziny, przeznaczone dla złożonych środowisk brzegowych, w których wymagane jest zapewnienie maksymalnej przepustowości.

Dodatkowe informacje: Grzegorz Nocoń, inżynier systemowy, Sophos, grzegorz.nocon@sophos.com

Podobne artykuły

Gangi ransomware rozdają karty

Cyberprzestępcy przeszli do ofensywy, a nierzadko można odnieść wrażenie, że wykazują się większą kreatywnością i determinacją niż przedstawiciele „jasnej strony mocy”.

Sprzęt coraz bardziej inteligentny

Producenci sprzętu IT pokładają duże nadzieje w generatywnej sztucznej inteligencji. Bieżący rok przyniesie wstępną weryfikację ich oczekiwań.

Przyszłość usług monitorowania bezpieczeństwa

Wobec wzrostu zagrożenia cyberatakami znaczenia nabiera ciągłe monitorowanie bezpieczeństwa. I wcale nie trzeba na to przeznaczać całego swojego budżetu na cyberbezpieczeństwo.