Przestępcy podszywają się pod marki IT, aby kraść dane

Zazwyczaj udają Microsoft, Amazona albo Google'a. „W związku z powszechnym wykorzystaniem AI w tym roku możemy spodziewać się większej liczby kampanii phishingowych” – ostrzega ekspert.

Obecnie nawet cyberprzestępcy z ograniczoną wiedzą informatyczną mogą naśladować wiadomości i witryny popularnych marek.

Microsoft jest ostatnio najczęściej wykorzystywaną marką w atakach phishingowych. Aż w 1/3 wszystkich ataków cyberprzestępcy podszywali się pod giganta z Redmond – informuje Check Point Research.

Markę firmy wykorzystano w 33 proc. stwierdzonych prób phishingu. To ponad dwukrotny wzrost w porównaniu do II kw. 2023 r., (14 proc., pierwszy był Walmart – 39 proc.).

Jak wynika z raportu Check Pointa, cyberprzestępcy najchętniej podszywają się pod firmy IT. W Top 10 są też podmioty finansowe i kurierskie.

10 najczęściej wykorzystywanych marek w atakach phishingowych w IV kwartale 2023 r.

- Microsoft (33%)

- Amazon (9%)

- Google (8%)

- Apple (4%)

- Wells Fargo (3%)

- LinkedIn (3%)

- Home Depot (3%)

- Facebook (3%)

- Netflix (2%)

- DHL (2%)

Źródło: Check Point Research

AI ułatwia przestępcom czarną robotę

Jak stwierdzono, obecnie nawet cyberprzestępcy z ograniczoną wiedzą informatyczną mogą naśladować wiadomości i witryny popularnych marek, aby oszukiwać klientów i przeprowadzać ataki socjotechniczne.

„W związku z powszechnym wykorzystaniem sztucznej inteligencji możemy spodziewać się w tym roku większej liczby kampanii phishingowych, które w jeszcze większym stopniu będą nawiązywały od prawdziwej komunikacji firmowej” – ostrzega Omer Dembinsky, menedżer zespołu analizującego dane w Check Point Software.

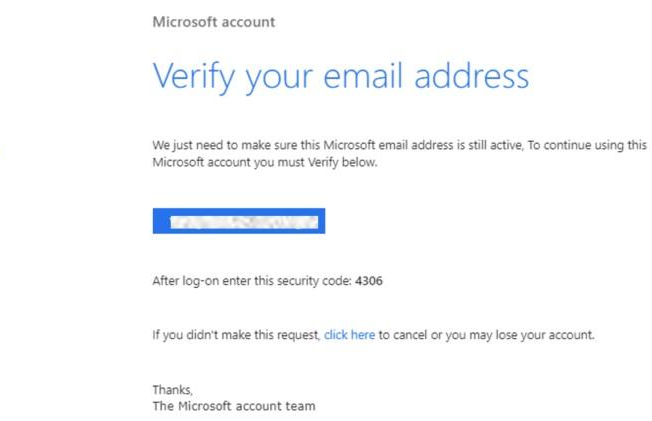

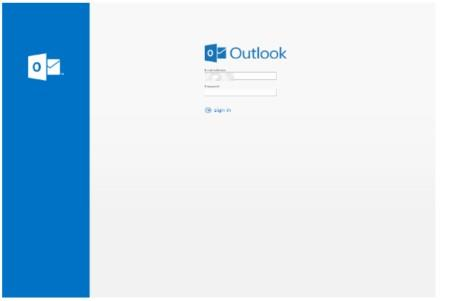

Próby phishingu z wykorzystaniem marek IT, wykryte przez Check Pointa

Podobne aktualności

Atakowali firmy metodą spoofingu. Grozi im do 20 lat

Polak należał do bossów międzynarodowego gangu, który okradał firmy z całego świata.

Trzy najczęstsze zagrożenia w polskich sieciach firmowych

Polskie przedsiębiorstwa są atakowane średnio 1170 razy w tygodniu.

Krytyczna luka w firewallach Palo Alto wykorzystana w atakach

Firma twierdzi, że wykorzystanie luki było jak dotąd „ograniczone”.