Sophos przygotuje firmy do zdalnej pracy

Sophos oferuje kompletne portfolio produktów ochronnych nowej generacji o zaawansowanej funkcjonalności. Są one zarządzane poprzez zintegrowaną internetową platformę Sophos Central, która zwiększa elastyczność tego procesu i zmniejsza codzienne koszty administracyjne.

Zasoby, których ludzie potrzebują do wykonywania zdalnej pracy, znajdują się w wielu miejscach: na serwerach w biurze, domu lub chmurze. Zespoły IT zaś mają za zadanie chronić przed zagrożeniami każdego użytkownika oraz każdy zasób, bez względu na to, gdzie się znajdują. Tymczasem cyberprzestępcy stosują coraz lepsze i bardziej podstępne sposoby infiltracji cyfrowej infrastruktury.

Łączność bez zakłóceń

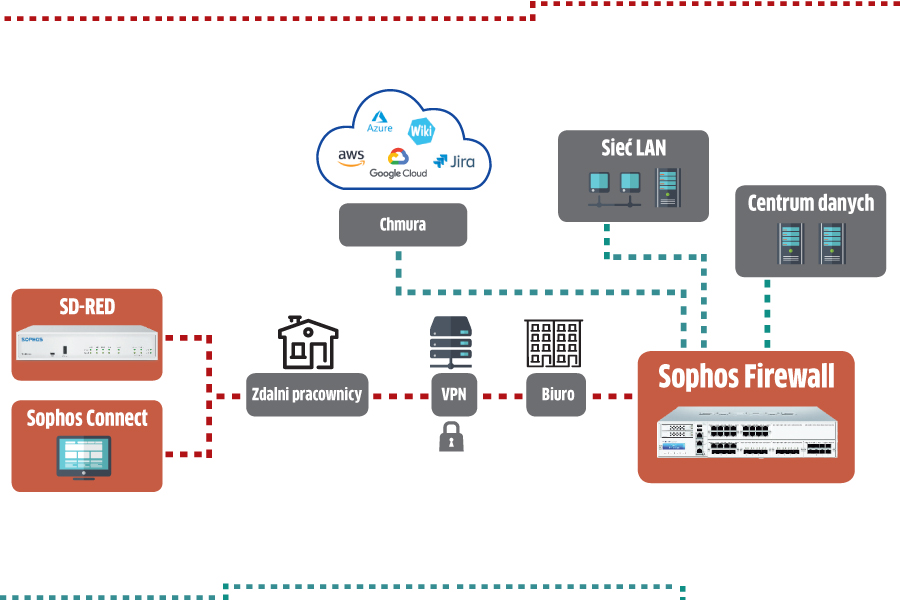

Zabezpieczanie przedsiębiorstw, których pracownicy oraz zasoby mogą znajdować się w dowolnym miejscu, wymaga przedsięwzięcia szeregu działań. Wśród nich bardzo ważna jest ochrona łączy, dzięki którym użytkownicy uzyskują dostęp do zasobów z dowolnej lokalizacji, przede wszystkim z domu lub biura.

Pracownikom firm, w których wdrożona została zapora Sophos Firewall, producent proponuje instalację na ich komputerach darmowego klienta Sophos Connect VPN. Jednak, aby uzyskać najwyższą jakość zdalnej łączności, warto skorzystać z prostego urządzenia Sophos SD-RED (Remote Ethernet Device), które współpracuje z Sophos Firewall, aby połączyć oddziały, zdalne lokalizacje i osoby prywatne z główną siecią – fizyczną lub w chmurze (wizualizacja tak stworzonej infrastruktury przedstawiona jest na schemacie powyżej).

Wiele firm podchodzi jednak do spraw bezpieczeństwa bardzo restrykcyjnie i wymaga znacznie więcej, niż VPN mógł kiedykolwiek zapewnić. Dla nich powstało rozwiązanie Sophos Zero Trust Network Access (ZTNA). Nieustannie prowadzi ono weryfikację użytkownika, zazwyczaj z zastosowaniem mechanizmów 2FA i kontroli tożsamości, a także kontrolę stanu urządzenia oraz jego zgodności z regułami polityki bezpieczeństwa. Sophos ZTNA upewnia się, że urządzenie jest znane, zaktualizowane, odpowiednio chronione i ma włączone szyfrowanie. Informacje te wykorzystuje do podejmowania decyzji o przyznaniu użytkownikowi dostępu do zasobów.

Ochrona urządzeń, danych i aplikacji

Sophos ma w ofercie także pełną paletę rozwiązań zapewniających ochronę urządzeń oraz znajdujących się na nich danych i aplikacji. Do zabezpieczania sprzętu służy Sophos Intercept X – zastosowano w nim wielowarstwowe mechanizmy, które blokują działania atakujących w wielu punktach i przeciwdziałają stosowaniu przez nich tzw. ruchu pobocznego, aby niezauważenie przenosić dane, instalować oprogramowanie ransomware oraz inne złośliwe narzędzia i backdoory do wykorzystania w przyszłych atakach.

Odmianą tego narzędzia, zaprojektowaną specjalnie dla analityków bezpieczeństwa i administratorów IT, jest Intercept X with EDR (Endpoint Detection and Response). Umożliwia ono analizę podejrzanych sygnałów wskazujących na obecność zagrożeń, a także poprawienie higieny korzystania z rozwiązań IT.

Jeśli klient nie ma czasu, wystarczających zasobów lub wiedzy do przeprowadzenia własnego śledztwa, pomocna może być usługa Sophos Managed Threat Response (MTR). Daje ona dostęp do zespołu ekspertów, którzy monitorują w trybie 24/7 środowisko IT pod kątem obecności zagrożeń i trwających incydentów. W przypadku ich wykrycia natychmiast reagują, zanim atakujący poczynią szkody.

W sytuacji, gdy pracownicy używają prywatnych urządzeń do pracy, zespoły IT stają przed wyzwaniem ochrony firmowych danych bez naruszania prywatności użytkowników. Rozwiązanie Sophos Mobile umożliwia zabezpieczanie i zarządzanie urządzeniami końcowymi z systemami iOS, Android, Chrome OS, Windows 10 i macOS. Nie ma znaczenia proporcja używanych w przedsiębiorstwie urządzeń prywatnych i firmowych, co jest idealnym rozwiązaniem przy stosowaniu modelu BYOD.

Zachęcamy do lektury dokumentu, w którym Sophos przedstawia szczegóły rozwiązań umożliwiających ochronę przedsiębiorstw o rozproszonej infrastrukturze IT.

Podobne artykuły

NAKIVO: niezawodny backup bez inwestowania w nowy sprzęt

Bezpieczeństwo środowisk IT często postrzegane jest jako koszt, co prowokuje do poszukiwania oszczędności w tym obszarze. Podobnie jest z kwestiami dotyczącymi backupu danych. Świadoma tej sytuacji firma NAKIVO opracowała rozwiązanie, które zapewnia bardzo bogatą funkcjonalność, ale jednocześnie minimalizuje koszty jego wdrożenia i obsługi.

Intel ułatwia zabezpieczenie systemu Windows 11

Nietypowe działania cyberprzestępców wymagają nietypowych metod obrony. Aby skutecznie zabezpieczyć system IT konieczne okazało się wprowadzenie mechanizmów ochronnych także w sprzęcie. Wyzwanie to, we współpracy z Microsoftem, podjęła firma Intel.

SD-WAN: sieć dla hybrydowego IT

Bezpieczeństwo firmowych danych, a także komfort pracowników uzyskujących zdalny dostęp do aplikacji i cyfrowych zasobów, muszą być takie same bez względu na ich lokalizację i rodzaj wykorzystywanego urządzenia. Ochronę złożonej i rozproszonej infrastruktury IT umożliwiają rozwiązania typu SD-WAN.