MATRIX42: Praca zdalna bez przykrych niespodzianek

Współczesna rzeczywistość biznesowa postawiła przed przedsiębiorstwami, a w szczególności przed administratorami IT, ogromne wyzwania związane z przygotowaniem i transformacją cyfrowego miejsca pracy.

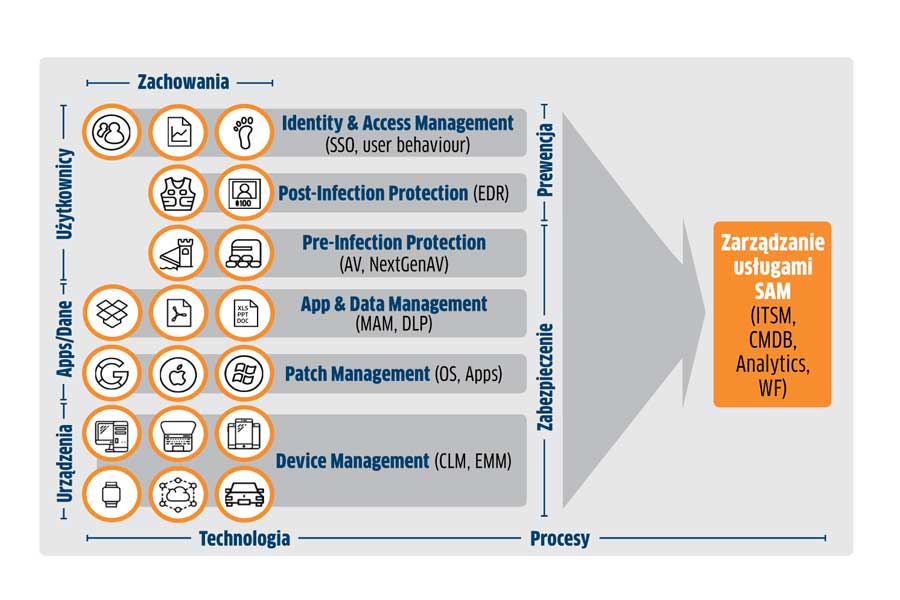

Stos automatycznych narzędzi bezpieczeństwa w firmie

Pandemia COVID-19 sprawiła, że praca zdalna stała się koniecznością umożliwiającą utrzymanie ciągłości działania przedsiębiorstwa oraz zapewnienia jego bezpieczeństwa. W związku z tym administratorzy stają przed ogromnymi wyzwaniami dotyczącymi sposobu zapewnienia:

- sprawnej i efektywnej komunikacji z pracownikami; zarządzaniem, w tym zarządzaniem zgłoszeniami i kanałami komunikacyjnymi;

- sprawnej, bezpiecznej i efektywnej metody zarządzania urządzeniami końcowymi mającymi dostęp do sieci firmowej, takimi jak notebooki, tablety, smartfony, komputery stacjonarne;

- automatycznej i efektywnej zdalnej instalacji oprogramowania i jego poprawek, łatek (w jaki sposób dostarczyć aplikację do pracowników, jak zabezpieczyć urządzenia przed nieautoryzowaną instalacją oprogramowania oraz z nieautoryzowanego źródła, w jaki sposób rozwiązać problem aktualizacji systemów operacyjnych oraz aplikacji i czy firma posiada odpowiednią liczbę licencji);

- ochrony urządzeń końcowych, aby zabezpieczyć je przed wyciekiem danych DLP oraz atakami typu ransomware, malware (EDR);

- efektywnej i bezpiecznej komunikacji z zasobami on-premise przedsiębiorstwa oraz jego zasobami chmurowymi i – na dodatek – co zrobić, aby procesy spełniały wymagania RODO.

Jak widać, w przypadku cyfrowego miejsca pracy w tak zwanej nowej rzeczywistości, na menedżerów czeka sporo wyzwań i konieczność zapobiegnięcia niejednemu ryzyku. Odpowiedzią jest oprogramowanie Matrix42 oparte na procesie dobrych praktyk w zarządzaniu infrastrukturą IT ITILv4, które z powodzeniem rozwiąże wspomniane problemy w sposób szybki, efektywny, transparentny i zapewni wysokiej jakości cyfrowe miejsce pracy. Zastosowanie Matrix42 oznacza dla poszczególnych jego użytkowników:

- sprawną komunikację zarówno z pracownikami zdalnymi, jak i biurowymi poprzez jednolitą, intuicyjną platformę do komunikacji w lokalnym języku dla całej firmy (Workspace Management) – service desk, help desk, integrację z systemami telekomunikacyjnymi oraz serwerami pocztowymi;

- automatyzację hurtowej i zdalnej instalacji oprogramowania, systemów operacyjnych, aktualizacji aplikacji, zarządzanie patchami w urządzeniach końcowych;

- tworzenie kopii zapasowych danych znajdujących się na urządzeniach końcowych;

- zarządzanie i zabezpieczenie urządzeń końcowych, zarówno stacjonarnych jak i mobilnych, stosowanie polityk dla urządzeń, np. BYOD, COPE, POCE;

- inwentaryzację oprogramowania oraz środków trwałych (Asset Management);

- raporty zgodności licencyjnej zakupionego oprogramowania (SAM);

- badanie trendu użytkowania oprogramowania w celu zmniejszenia nakładów na jego zakup (SAM);

- zapewnienie bezpieczeństwa danych (Data Leakage Prevention), w tym zarówno danych osobowych jak i danych poufnych przedsiębiorstwa przechowywanych w urządzeniach końcowych, monitorowanie ich przepływu oraz szyfrowanie; identyfikacja oraz raportowanie przepływu danych zawierających dane wrażliwe, takie jak: nr PESEL, NIP, nr dowodu osobistego, nr prawa jazdy itp.;

- szyfrowanie plików, katalogów, urządzeń, pamięci przenośnych;

- ochrona przed atakami typu malware, ransomware urządzeń końcowych poprzez zastosowanie algorytmów uczenia maszynowego oraz sztucznej inteligencji, wykrywanie anomalii (EDR).

Wszystkie powyższe funkcje i czynności są realizowane zgodnie z wytycznymi RODO.

Podobne artykuły

Zarządzanie urządzeniami końcowymi: postępująca konsolidacja systemów

Zarządzanie urządzeniami końcowymi staje się nie lada wyzwaniem dla działów IT. To zła wiadomość, natomiast dobra jest taka, że na rynku istnieje cała gama rozwiązań, które umożliwiają uporanie się z tym problemem.

SAM w licencyjnym labiryncie

Oprogramowanie SAM spełnia w firmach dwojaką rolę. Z jednej strony pomaga ograniczyć koszty związane z użytkowaniem aplikacji, z drugiej zaś chroni przed horrendalnymi karami, nakładanymi przez audytorów.

ITSM w kierunku integracji i specjalizacji

Rosnąca złożoność infrastruktury IT oraz konieczność lepszego zarządzania procesami sprawi, że inwestycje w systemy ITSM i ESM staną się koniecznością, zwłaszcza w dużych organizacjach.

Dodatkowe informacje:

Dodatkowe informacje: