Password Manager Pro – dziel i rządź hasłami

Minęły czasy, gdy do ochrony danych wystarczyło silne hasło. Dziś w przedsiębiorstwach konieczne jest również bezpieczne zarządzanie hasłami. Rozwiązanie Password Manager Pro firmy ManageEngine pomaga skonsolidować informacje o wszystkich kontach uprzywilejowanych oraz kontrolować metody dostępu do nich.

Istnieją dwie wersje rozwiązania Password Manager Pro: dla użytkowników końcowych oraz dla dostawców usług (Managed Service Providers), którzy mogą równolegle zarządzać zasobami należącymi do kilku klientów.

PMP zapewnia wielopoziomowe bezpieczeństwo haseł zgromadzonych w repozytorium. Są one szyfrowane najpierw w aplikacji zarządzającej, a następnie ponownie – w zawierającej je bazie danych. Do szyfrowania zastosowano jeden z najsilniejszych znanych algorytmów – AES-256. PMP jest również zgodny ze standardem FIPS 140–2.

Zastosowany w PMP mechanizm umożliwia korzystanie z różnych metod identyfikacji użytkowników logujących się do systemu. Administratorzy mają do dyspozycji silny lokalny system uwierzytelniania z algorytmem SHA1, ale mogą też zintegrować to oprogramowanie z zewnętrznymi magazynami tożsamości (AD, LDAP lub RADIUS). Zapewniono też autoryzację kart smart i wsparcie dla modelu Single Sign-On z wykorzystaniem języka SAML 2.0. Opcje te mogą być uzupełniane przez różne metody dwuskładnikowego uwierzytelniania, takie jak PhoneFactor, RSA SecurID i jednorazowe hasło.

Zawsze spójne dane

Password Manager Pro jest wyposażony w różne opcje zabezpieczeń, które zapewniają integralność przechowywanych danych. Komunikacja między interfejsem użytkownika a serwerem PMP jest szyfrowana (protokół HTTPS).

Bezpieczny zdalny dostęp do panelu administracyjnego zapewniony jest w ten sposób, że sesje Windows RDP, SSH i Telnet można uruchomić w dowolnej przeglądarce, kompatybilnej z HTML5, bez stosowania dodatkowych wtyczek. W przypadku haseł Application-to-Application program udostępnia interfejs web API, dzięki któremu aplikacje komunikują się ze sobą za pośrednictwem protokołu HTTPS.

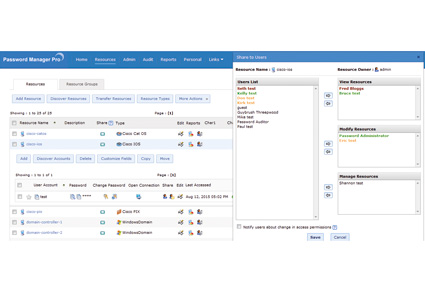

Password Manager Pro zapewnia też nadawanie użytkownikom różnych ról. Zawarto w nim zestaw bazujących na dobrych praktykach narzędzi do współużytkowania haseł. Poza tym autoryzowani użytkownicy mogą zostać zmuszeni przez aplikację do przejścia przez mechanizm kontroli dostępu do haseł bazujący na wnioskach o dostęp i akceptacjach. W ramach egzekwowania polityki bezpieczeństwa firmy można automatycznie wymusić okresowe zmiany haseł i przypisać unikalne hasła do różnych zasobów.

Audyt, kontrola i alerty w czasie rzeczywistym

Jedną z najbardziej docenianych przez użytkowników funkcji w menedżerze haseł jest wykrywanie nieuprawnionego korzystania z firmowej infrastruktury. Administratorzy mogą sprawdzić, kto ma dostęp do zasobów oraz kiedy i co dokładnie zrobił użytkownik, korzystając z uprzywilejowanego dostępu. PMP w czasie rzeczywistym generuje alarmy i powiadomienia o różnych zdarzeniach. Moduł audytu umożliwia także wysłanie trapów SNMP i wiadomości Syslog.

Sesje uprzywilejowane (Windows RDP, SSH i Telnet) rozpoczęte w PMP mogą być zapisywane, przechowywane i odtwarzane. Istnieje również opcja śledzenia sesji na żywo i przerwania jej w przypadku wykrycia podejrzanej działalności.

PMP zapewnia także wysoką dostępność repozytorium danych dzięki zastosowaniu serwera redundantnego. Serwery główny i zapasowy mogą być zainstalowane w różnych miejscach. Program oferuje również tworzenie kopii zapasowych bazy danych w czasie rzeczywistym i w wybranych przez administratora okresach.

Dodatkowe informacje:

Damian Sieradzon,

IT Security Product Manager, MWT Solutions,

damian.sieradzon@mwtsolutions.pl

Artykuł powstał we współpracy z firmami ManageEngine i MWT Solutions.

Podobne artykuły

Zarządzanie urządzeniami końcowymi: postępująca konsolidacja systemów

Zarządzanie urządzeniami końcowymi staje się nie lada wyzwaniem dla działów IT. To zła wiadomość, natomiast dobra jest taka, że na rynku istnieje cała gama rozwiązań, które umożliwiają uporanie się z tym problemem.

Zarządzanie zasobami IT: coraz więcej przeszkód

Zarządzanie zasobami IT powinno stanowić bardzo ważny filar w procesie cyfrowej trans-formacji. Jednak w praktyce nie zawsze wszystko działa tak, jak powinno.

Bezpieczeństwo infrastruktury krytycznej

Ochrona infrastruktury krytycznej zależy nie tylko od oceny ryzyka cyberzagrożeń dla jej integralności, znajomości wektorów ataku i zapewnienia bezpieczeństwa sieci informatycznej. Trzeba brać pod uwagę także awarie sprzętu, ryzyko błędu ludzkiego, klęski żywiołowe oraz przerwy w dostawie prądu.