Jak procesory zabezpieczeń pomagają chronić poufne dane

Z jednej strony to truizm, że firmy muszą zabezpieczać oprogramowanie i systemy operacyjne przed atakującymi. Z drugiej to i tak za mało, ponieważ zabezpieczenia oprogramowania można obejść. Na szczęście dodatkowy, sprzętowy poziom zabezpieczeń umożliwia bardziej kompleksową ochronę całego systemu. W tym celu AMD wprowadza odpowiednie technologie w swoich procesorach PRO, zapewniając ochronę na kilku poziomach.

Firmy są nieustannie narażone na ataki cyberprzestępców. Według stowarzyszenia branży internetowej Eco jedna piąta niemieckich firm miała w ubiegłym roku co najmniej jeden poważny incydent związany z bezpieczeństwem. Nic dziwnego, że Federalny Urząd Bezpieczeństwa Teleinformatycznego (BSI) opisuje sytuację w zakresie bezpieczeństwa IT jako „napiętą”. Zwłaszcza, że cyberprzestępcy nieustannie wykorzystują nowe, złożone i wyrafinowane wzorce ataków oraz złośliwe oprogramowanie do atakowania infrastruktury IT i uzyskiwania dostępu do poufnych danych firmowych. Nie chodzi tu jednak tylko o oprogramowanie i systemy operacyjne. Coraz częściej hakerzy biorą na celownik również sprzęt i oprogramowanie sprzętowe. Wykorzystują luki w zabezpieczeniach, aby manipulować oprogramowaniem sprzętowym lub odczytywać dane przetwarzane przez komputer w pamięci systemowej. Dotyczy to haseł, ciągów znaków używanych do szyfrowania lub innych kodów dostępu. W ten sposób hakerzy mogą po prostu zalogować się do systemu i uzyskać dostęp do przechowywanych danych. Tym samym szyfrowanie dysku twardego lub inne programowe mechanizmy zabezpieczające są nieskuteczne.

Ochrona na dwóch poziomach

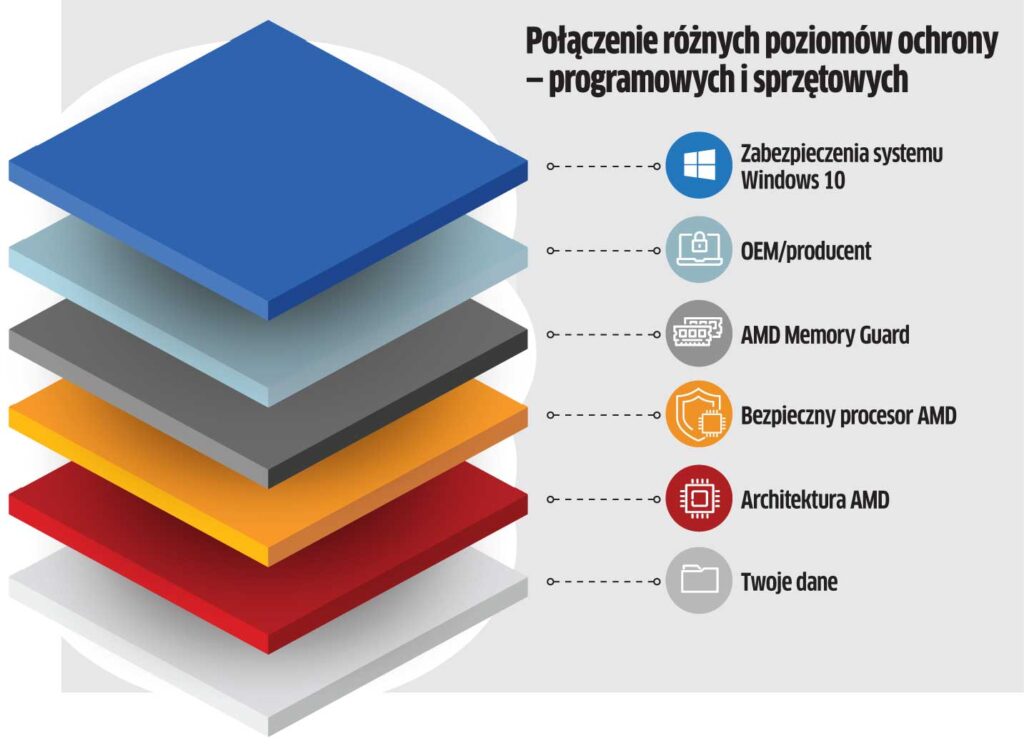

Dlatego też zabezpieczenia sprzętowe w coraz większym stopniu uzupełniają istniejące środki obrony oparte na oprogramowaniu. Idealnym rozwiązaniem jest połączenie obu poziomów ochrony, które wzajemnie się uzupełniają oraz chronią system przed złożonymi i dynamicznymi atakami. Cel: zabezpieczenie danych na komputerach firm i użytkowników.

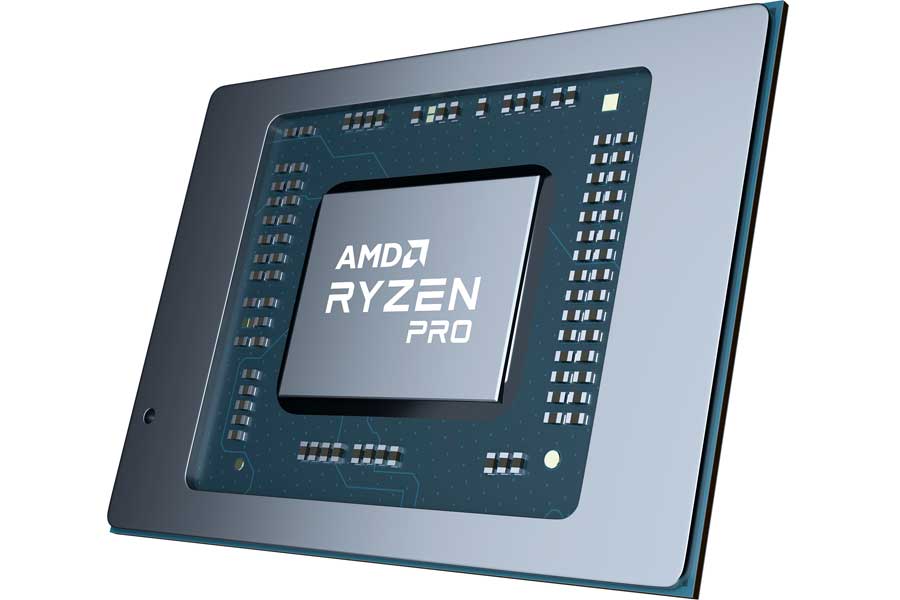

Firma AMD opracowała architekturę Zen z myślą o dostarczeniu specjalnych mechanizmów zabezpieczających: powinny one chronić dane użytkownika, a jednocześnie zapewniać wysoką wydajność. Ta architektura jest podstawą procesorów Ryzen i EPYC, które są stosowane m.in. w komputerach PC, stacjach roboczych i serwerach.

Każdy procesor AMD ma zintegrowaną technologię zabezpieczeń: oprócz właściwej architektury działa w nim również dedykowany układ scalony zabezpieczeń sprzętowych. Technologia AMD Secure Processor (ASP) ma kilka zalet:

- Zabezpieczenia sprzętowe mogą odizolować krytyczne procesy i dane w celu lepszej ochrony całej platformy — w tym przed atakami na oprogramowanie sprzętowe.

- Procesor z funkcjami zabezpieczeń może uwierzytelnić oprogramowanie sprzętowe załadowane podczas uruchamiania. Wykonywanie lub dostęp do zmanipulowanego bądź też nieprawidłowego oprogramowania sprzętowego zostają zablokowane.

- Dopiero po uwierzytelnieniu oprogramowania sprzętowego i BIOS-u procesor przekazuje kontrolę BIOS-u systemowi operacyjnemu. Każda warstwa infrastruktury zabezpieczeń uzupełnia kolejną, co zwiększa poziom ochrony.

Firma AMD opracowuje funkcje na poziomie komponentów i oprogramowania sprzętowego we współpracy z producentami sprzętu i systemów operacyjnych. W ten sposób odpowiednie środki zabezpieczające na różnych poziomach mogą się zazębiać. Umożliwia to realizację funkcji zabezpieczeń na poziomie przedsiębiorstwa lub na zabezpieczonych komputerach głównych, tj. urządzeniach z systemem Windows 10 z najwyższą ochroną sprzętu, oprogramowania i tożsamości.

Technologia AMD Shadow Stack jest również zintegrowana z architekturą wydajnych procesorów PRO z serii Ryzen 5000. To wspierana sprzętowo obrona przed tzw. atakami przepływu sterowania, czyli niektórymi atakami złośliwego oprogramowania bezpośrednio na procesor.

Ryzyko ataków typu cold boot na dane systemowe

Internet nie jest jedynym zagrożeniem dla przechowywanych danych. W samych tylko Stanach Zjednoczonych co 53 sekundy dochodzi do kradzieży laptopa. Pracownicy mogą również zgubić urządzenia, a intruzi wejść do budynku firmy. Problem: komputery często nie są całkiem wyłączane, pozostając w trybie czuwania. W ciągu kilku sekund są ponownie gotowe do użycia, łącznie ze wszystkimi wcześniej otwartymi programami i dokumentami.

Choć jest to praktyczne i wygodne, stanowi zagrożenie dla bezpieczeństwa. Gdy użytkownik loguje się do systemu, wiele ważnych informacji systemowych jest przechowywanych w pamięci DRAM w postaci niezaszyfrowanej. Fizyczny atakujący może zamrozić tę pamięć, zresetować system, ominąć funkcje czyszczenia danych, a następnie odczytać zawartość pamięci DRAM.

Mechanizmy zabezpieczające, na przykład szyfrowanie dysku twardego, nie zapobiegają atakom typu cold boot. Jednym ze sposobów na zabezpieczenie się jest całkowite wyłączanie komputera. Denerwuje to jednak pracowników i ogranicza wydajność, ponieważ uruchamianie trwa długo. Ale jest też inna metoda zapobiegania takim atakom i tym samym ochrony danych.

Zaszyfrowana pamięć systemowa blokuje dostęp

Wszystkie procesory AMD Ryzen PRO zapewniają dodatkową warstwę zabezpieczeń komputera. Zintegrowany koprocesor bezpieczeństwa ASP stanowi podstawę technologii AMD Memory Guard. To dodatkowa warstwa szyfrowania, która koduje pamięć systemową. Kodowanie odbywa się bezpośrednio w kontrolerach pamięci w układzie scalonym za pomocą losowego klucza. Uniemożliwia to atakującym odczytanie pamięci systemowej i uzyskanie dostępu do haseł lub innych danych dostępowych.

Dzięki technologii AMD Memory Guard można odeprzeć fizyczne ataki typu cold boot, podsłuchiwanie interfejsu DRAM i tym podobne incydenty. Jednocześnie użytkownicy mogą wygodnie korzystać z komputerów, ponieważ nie trzeba ich wyłączać. Technologia AMD Memory Guard jest niewidoczna dla systemu operacyjnego i aplikacji, dlatego można ją instalować i stosować w każdym systemie.

Wnioski: w ramach wielowarstwowego podejścia do zabezpieczeń procesory AMD Ryzen PRO chronią poufne dane na firmowych komputerach przed atakującymi z internetu i z wewnątrz firmy. Skraca to również czas przestojów i w efekcie obniża koszty eksploatacji.

Podobne artykuły

AI: twarde stąpanie po ziemi wskazane

Powiedzenie, że rozwój sztucznej inteligencji jest bardzo szybki to za mało. Jest on wręcz wybuchowy, a zarówno producenci rozwiązań IT jak i integratorzy oraz ich klienci śmiało wykorzystują hasło AI w komunikacji z rynkiem. Istnieje jednak ryzyko, że wiele organizacji zmarnuje czas i pieniądze na wdrażanie rozwiązań, które nie spełnią sztucznie rozdmuchanych oczekiwań związanych ze sztuczną inteligencją.

Sprzęt kwitnie w cieniu oprogramowania

Dominacja usług chmurowych oraz oprogramowania sprawiły, że mniej mówi się o rozwiązaniach sprzętowych. Nie oznacza to jednak, że tracą one na znaczeniu.

W serwerowniach nadal słychać szum

Nowe, doskonalsze technologie serwerowe dostarczają integratorom argumentów sprzedażowych. Są one na tyle przekonujące, że dostawcy sprzętu w wyścigu z chmurą publiczną wcale nie stoją na straconej pozycji.